Security Group to rodzaj zapory sieciowej, którym możemy zarządzać z poziomu panelu Atman Cloud.

Tworzenie grupy

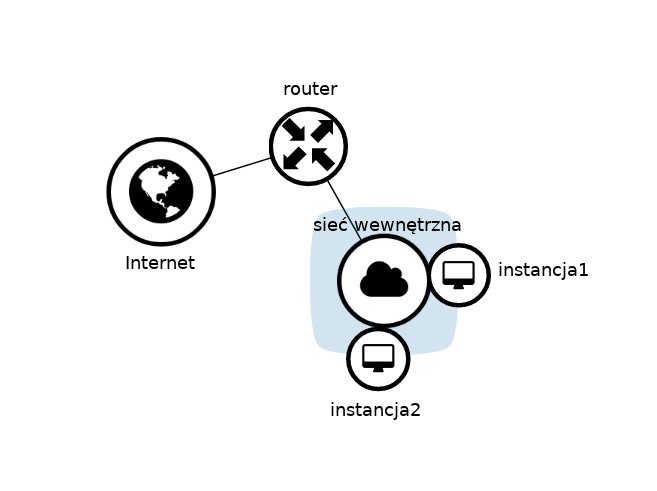

Grupa zabezpieczeń (Security Group) jest bardzo wygodnym narzędziem, umożliwiającym szczegółowe zdefiniowanie reguł bezpieczeństwa. Reguły określają jaki ruch jest dozwolony w ramach grupy zabezpieczeń.

Jedna grupa zabezpieczeń może zostać przypisana do wielu wirtualnych maszyn.

Do jednej wirtualnej maszyny może zostać przypisanych wiele grup zabezpieczeń.

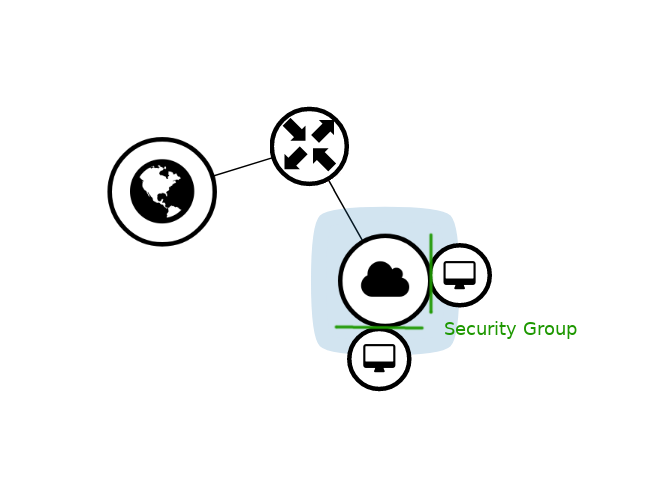

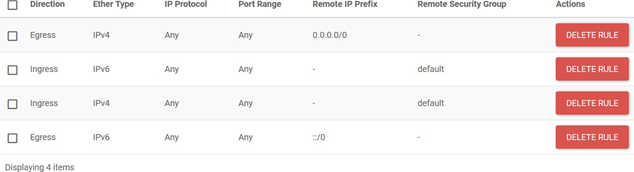

Domyślna grupa zabezpieczeń stosowana do wszystkich wirtualnych maszyn (które nie mają przypisanej żadnej innej grupy zabezpieczeń) odrzuca każdy przychodzący ruch, natomiast pozwala na ruch wychodzący z maszyny. Dopuszcza także ruch z obrębu tej samej grupy zabezpieczeń (tzn. wszystkich maszyn które maję tę grupę przypisaną):

W przypadku potrzeby komunikacji z zewnątrz, np. zarządzania wirtualną maszyną przez ssh, należy dodać regułę na to pozwalającą. Najwygodniejszym sposobem jest utworzenie kolejnej grupy zabezpieczeń – niezależnej od grupy default – i zdefiniowanie w niej wymaganych reguł.

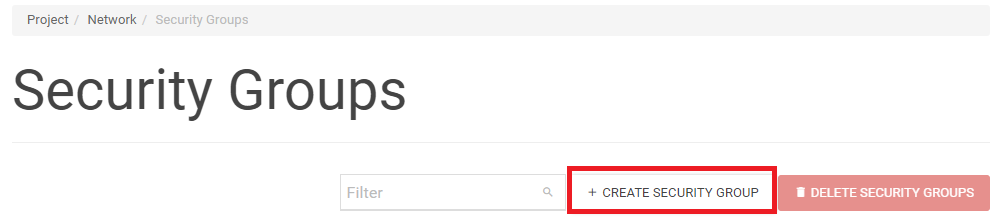

KROK 1

W menu po lewej stronie panelu Horizon w sekcji Project -> Network, należy kliknąć Security Groups, a następnie w głównej części ekranu uruchomić +Create Security Group:

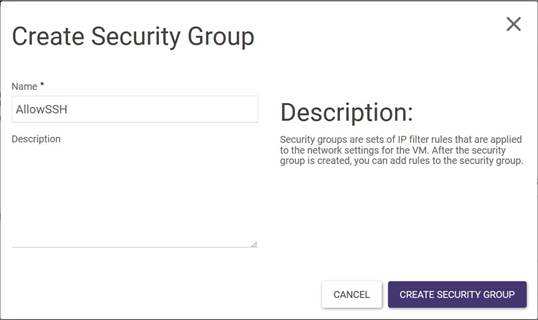

KROK 2

Pojawi się kreator, w którym należy nadać nazwę grupy zabezpieczeń (tu: AllowSSH), a następnie kliknąć Create Security Group:

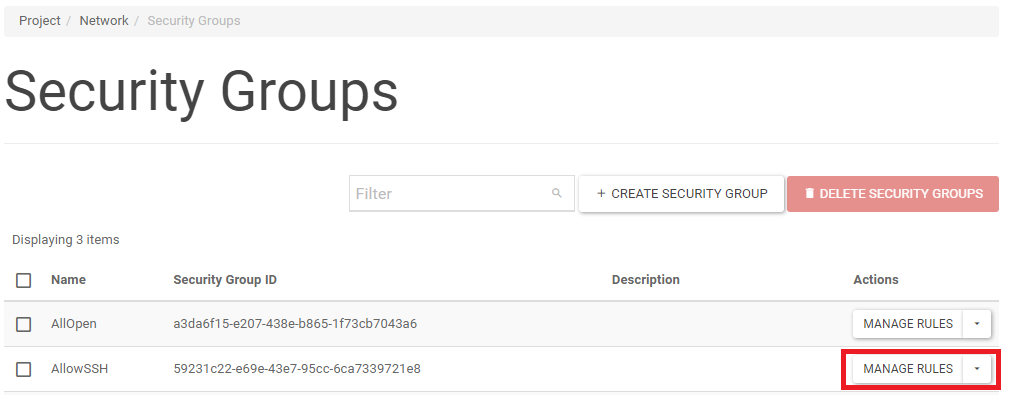

KROK 3

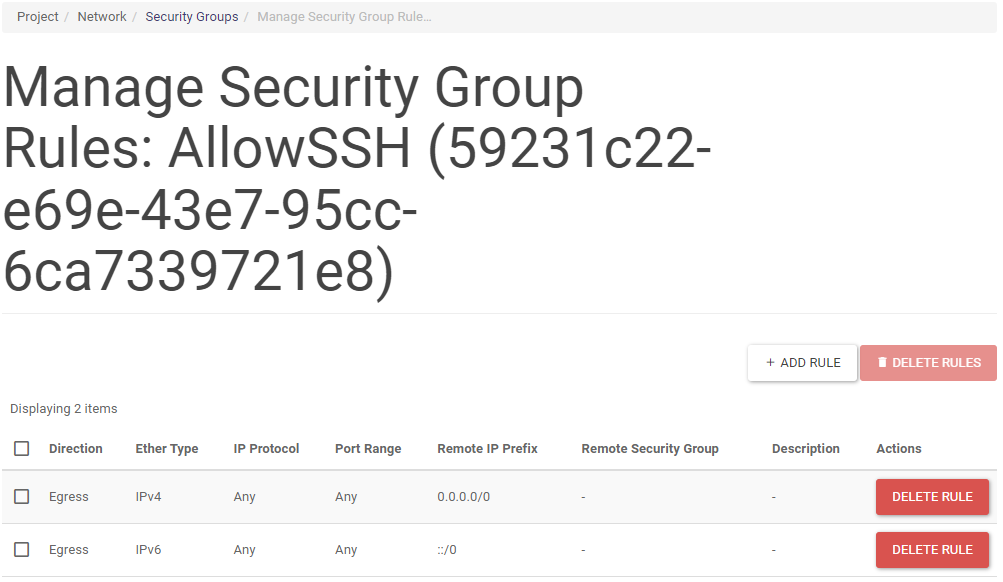

Po pojawieniu się grupy na liście w głównym oknie ekranu, należy kliknąć przycisk Manage Rules w prawej części ekranu, dla tej grupy. Pojawi się nowy ekran z dwiema domyślnymi regułami, przepuszczającymi ruch wychodzący z maszyny:

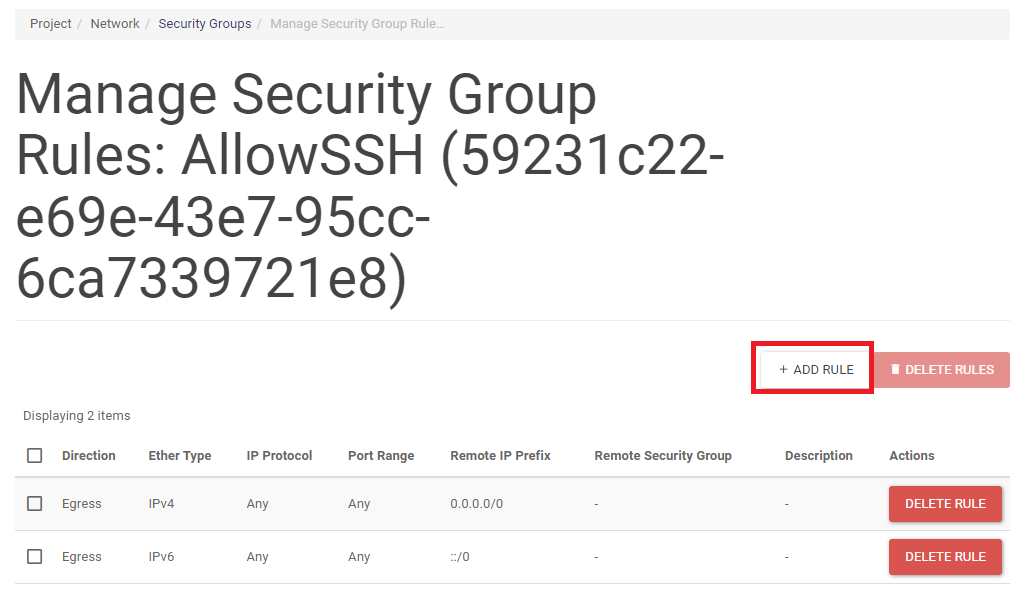

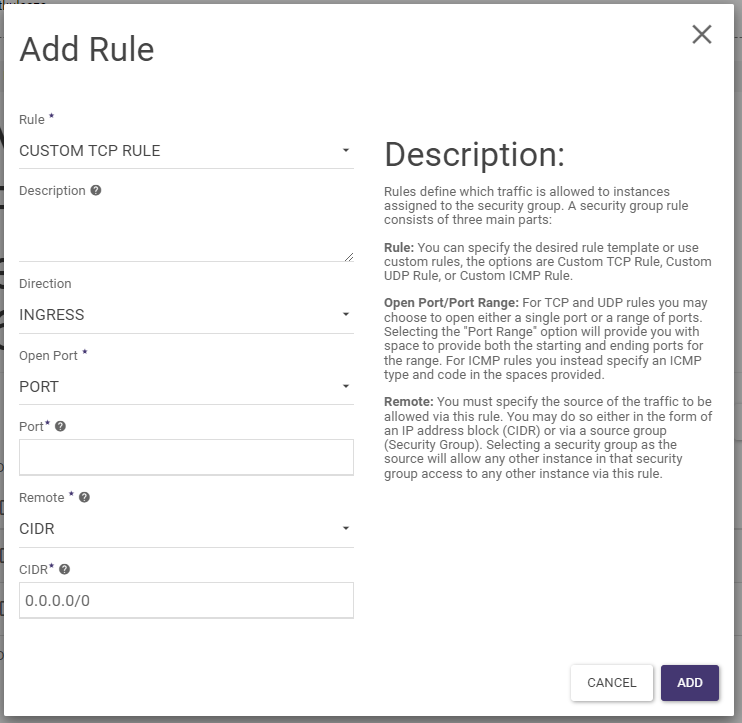

KROK 4

Nową regułę dodaje się poprzez kliknięcie +Add Rule. Poniższy zrzut ekranu pokazuje jakie wartości należy wybrać, aby pozwalać na SSH z dowolnego źródłowego adresu IP. Po określeniu reguł, należy je zatwierdzić w kreatorze klikając przycisk Add.

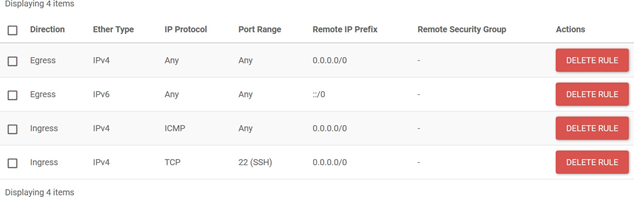

KROK 5

Można w ten sposób dodać więcej reguł, w tym przykładzie dodana została w analogiczny sposób jak w kroku 4 reguła przepuszczająca ICMP (ping). Pełna lista reguł stworzonej grupy zabezpieczeń:

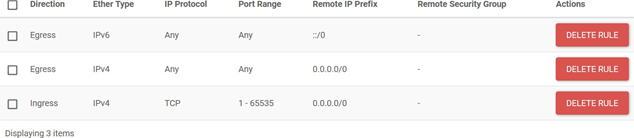

Oto przykład reguł innej grupy zabezpieczeń, która w sposób całkowicie otwarty przepuszcza ruch TCP:

Grupy zabezpieczeń pozwalają na zarządzanie dozwolonym ruchem w wirtualnym środowisku serwerowym. Umożliwiają zorganizowanie łatwo zarządzalnych i przejrzystych polityk bezpieczeństwa dla różnych grup maszyn.

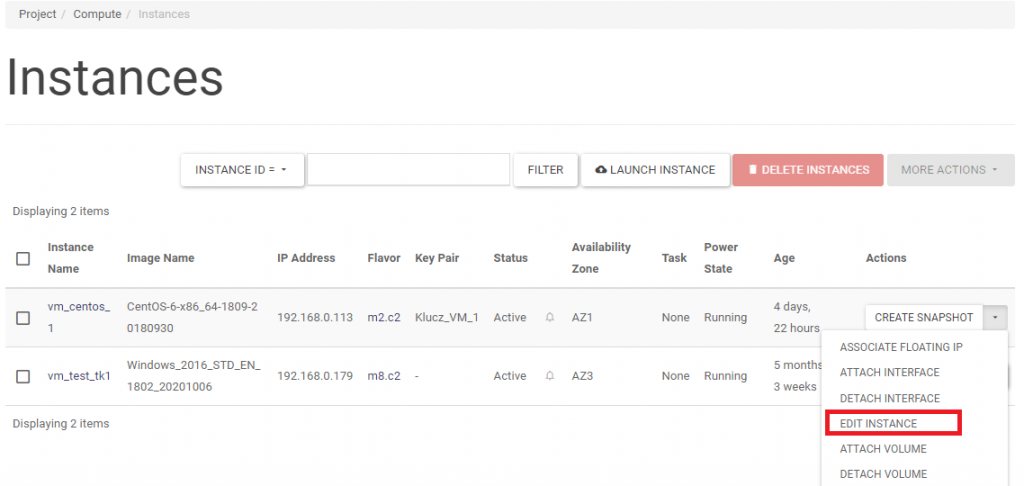

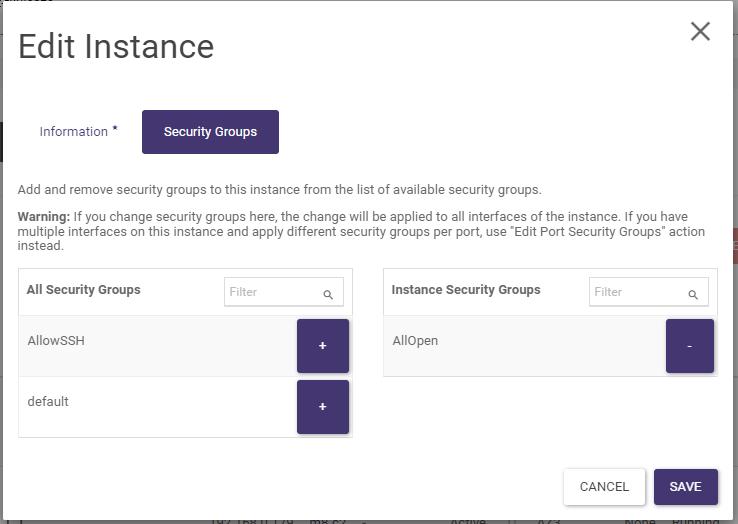

Zmiana przypisania grupy do instancji

Raz przypisaną do instancji (wirtualnej maszyny) grupę zabezpieczeń można zmienić, zmiany automatycznie stosowane są do wszystkich instancji mających przypisanie do tej grupy. Można również zmienić przypisanie grupy do instancji. Odbywa się to poprzez uruchomienie akcji EDIT INSTANCE na ekranie Project -> Compute -> Instances. Pojawi się kreator, którego można użyć do dodawania i usuwania przypisani instancja – grupa zabezpieczeń.